- 仮想通貨を失う5つのパターン

- 仮想通貨の盗難防止のための安全対策

ブロックチェーン

NFT

仮想通貨を失う5つのパターン

仮想通貨は新しい金融の形態を生み出していますが、革新的な性質と共に、新たなリスクも生じています。

仮想通貨の盗難は、匿名性と取引の不可逆性(元に戻せない性質)から、従来の金融システムとは異なる脅威をもたらしています。

仮想通貨の盗難には多岐にわたる手口に加え、高度な手口が存在しその対策もまた多様です。以下に具体的な盗難パターンとそれぞれの特徴を挙げていきます。

- マルウェアの感染

- フィッシング攻撃

- 偽ウォレット

- 秘密鍵の漏洩

- アドレスの誤入力による送金ミス

マルウェアの感染

マルウェアはコンピュータに損害を与えるソフトウェアの一種で、仮想通貨を盗む目的で使用されることがあります。

マルウェアに感染すると、仮想通貨のウォレットのパスワードを盗み出されたり、取引が改ざんされたりするリスクがあります。

マルウェアはシステムのバックグラウンドで動いているため、感染に気づくことはほぼ不可能です。

以下に仮想通貨において、特にリスクが高いマルウェアの種類と対策について詳しく説明します。

- 超危険 クリップボードハイジャック

- キーロガー

- トロイの木馬

クリップボードハイジャック

クリップボードハイジャックは、コンピューター内の情報が書き換えられるという特殊なマルウェア攻撃方法の一つです。

ユーザーが仮想通貨の送金先アドレスをコピーした際に、その情報がマルウェアによって攻撃者の仮想通貨アドレスに勝手に書き換えられるという現象が起きます。

人間の心理をついた非常に悪質なマルウェアです。

仮想通貨のアドレスは非常に長く複雑な文字列で構成されており、その複雑さゆえに手作業で入力することは困難であるため、ユーザーはアドレスのコピー&ペーストを利用します。

このコピー&ペーストという便利な操作が、クリップボードハイジャックのマルウェアによる攻撃の狙い目となります。

マルウェアはユーザーがコピーした送金先アドレスを検知し、本来のアドレスを攻撃者が指定した自身のアドレスに自動的に書き換えます。

ユーザーは自身がコピーしたはずの送金先アドレスを信じて送金操作を行いますが、実際には攻撃者の指定したアドレスに送金が行われてしまうのです。

クリップボードハイジャックの狡猾な点は、少額の仮想通貨には反応しないことです。なぜ反応しないのか?

多額の仮想通貨を送金する人は、送金前に「テスト送金」を行い安全性を確認するからです。

DEGさん(@DEG_2020)もクリップボードハイジャックによって、ビットコインを失う寸前まで行きました。

Ledger NanoSをElectrum連携でトランザクション生成→認証しようとすると・・・

— DEG (@DEG_2020) February 19, 2018

LedgerにアドレスもBTC数量も異なるのが表示されるんですがこれはどういうことだ?🙄🙄 pic.twitter.com/BVpYanhJcH

DEGさんは自身のビットコインをパソコン内のウォレット(ソフトウェア)に保存していませんでした。

保存していたのはLedger NanoSというハードウェアウォレットです。

ハードウェアウォレットはハッキングされやすいパソコンやスマートフォンからネットワークを完全に切り離し、秘密鍵や仮想通貨を保護するのに役立ちます。

暗号資産を送金する手順

- ウォレットアプリ側で送金アドレスとBTC数量を入力

- トランザクションを作成し、送金ボタンをクリック

- ハードウェアウォレット側で確認→送金実行

アドレスの書き換えが実行されるのは3の確認で【OK】を実行した時に行われます。

注目すべき点は、このクリップボードハイジャックはアドレスだけでなく送金するビットコインまで書き換えていることです。恐ろしい・・。

仮想通貨の送金は不可逆的な性質を持つため、一度送金が行われてしまうとそれを取り戻すことは非常に困難です。クリップボードハイジャック攻撃は、仮想通貨ユーザーにとって非常に高いリスクを持つと言えます。

クリップボードハイジャックから自身の資産を守るためには、送金先アドレスの確認を怠らないことが重要です。

クリップボードハイジャッカーマルウェアが230万ビットコインアドレスを監視

- 送金前にアドレスのダブルチェック

- 普段使いのパソコンと仮想通貨のパソコンを使い分ける

- 仮想通貨の送金を必要最低限にする

キーロガー

キーロガーの主な目的は、キーボードに入力した情報を監視し盗み出すことです。

入力したパスワード、クレジットカード情報、個人情報などの機密データを収集するために使用されることもあります。

その中には、仮想通貨のウォレットのパスワードや秘密鍵が含まれる場合もあります。

ウォレットのパスワードや秘密鍵が盗まれた場合、仮想通貨のアカウントやウォレットに自由にアクセスし、仮想通貨を盗み出すことが可能となります。

キーロガーの脅威はそれだけではありません。キーボードを通じて入力したすべての情報が記録されるため、パスワードや秘密鍵以外の機密情報も相手に知られてしまいます。

機密情報がクレジットカードやネットバンキングの情報であれば、それらを使った別の攻撃が可能となります。

- 仮想通貨のアカウントパスワード情報漏洩

- ネットバンキングのログイン情報漏洩

- クレジットカードのカード番号や有効期限など買い物に使える情報漏洩

- SNSやネットサービスなどのログイン情報漏洩

- 送信するメールの入力内容、送信先のメールアドレスなど

キーロガーが仕掛けられていることを自力で発見するのは、ソフトウェア型の場合は不可能です。

その理由として、キーロガーが仕掛けられているからといってパソコンの動作が遅くなったり、何か兆候を示すような挙動があるわけではないからです。

キーロガーから身を守るためには、パソコンにキーロガーがインストールされないようにすることが重要です。

そのためには、不審なメールの添付ファイルを開かない、信頼できるソースからのみソフトウェアをダウンロードする、オペレーティングシステムやアプリケーションソフトを最新の状態に保つなどの基本的なセキュリティ対策を実施することが求められます。

信頼できるセキュリティソフトを使用し、定期的にシステム全体のスキャンを行うことも効果的です。

キーボード入力情報を盗む手法に対抗するために、googleのパスワード マネージャーの使用を検討することも有用です。

パスワード マネージャーは、ウェブサイトやアプリケーションのログイン情報を安全に管理し、情報を直接キーボードに入力することなくログインできます。

トロイの木馬

トロイの木馬は、安全なプログラムやソフトウェアに見せかけてインストールさせ、バックグラウンドで悪意ある動作を行うマルウェアの一種です。

古代ギリシャの伝説「トロイの木馬」から名前がつけられ、一見すると便利かつ安全そうなプログラムに見えるので、ユーザーは感染してることに気がつきません。

仮想通貨ウォレットの情報が盗まれた場合、ウォレットにアクセスされ、勝手に送金が行われます。

それだけでなく、PCのリソースが仮想通貨のマイニングに利用されるケースもあります。

仮想通貨をマイニングするトロイの木馬を単一のシステムに潜ませるだけでは、大きな利益を得ることはできないものの、攻撃者らは手に入れたシステムやサーバーからなる大規模ネットワークを構築し、できる限り多くの仮想通貨をマイニングしようとします。

そしてマイニングに費やされた電気料金は、作業に加担しているとは知らない被害者が支払うことになります。

トロイの木馬から身を守るためには、不明なソースからのソフトウェアのダウンロードを避け、公式または信頼性の高いプラットフォームからのみダウンロードすることが重要です。

トロイの木馬は、見た目が無害なプログラムに潜んでいるため存在に気づくことが難しいです。セキュリティ意識を常に高く保ち、定期的なセキュリティチェックを行うことが重要となります。

CHAOS RAT によって強化された Linux 暗号通貨マイニング攻撃

フィッシング攻撃

フィッシング攻撃は、信頼性の高い企業やサービスを装ったコミュニケーション手段を用い、利用者から重要な情報を不正に収集する詐欺手法の一つです。

電子メールやソーシャルメディアなど様々な通信路を通じて実行され、受信者は信頼できるソースから来たメッセージと誤認してしまうことが多いです。

仮想通貨の分野では、フィッシング攻撃は特に深刻な問題となっています。

自身のログイン情報や秘密鍵を不正なウェブサイトに入力してしまうことで、攻撃者に仮想通貨を盗まれます。

例えば、仮想通貨取引所の公式ウェブサイトを装ったフェイクサイトにログイン情報を入力してしまうと、アカウントIDやパスワードは攻撃者の元へと送信されます。

フィッシング攻撃から身を守るためには、メールの送信元やウェブサイトのURLをよく確認し、見知らぬリンクは開かないようにすることが重要です。

googleのパスワード マネージャーの使用や二段階認証の設定など、セキュリティ対策を万全にすることも必要です。

このような攻撃を見分け、適切な対策を講じることで、自身の重要な情報と資産を保護することができます。

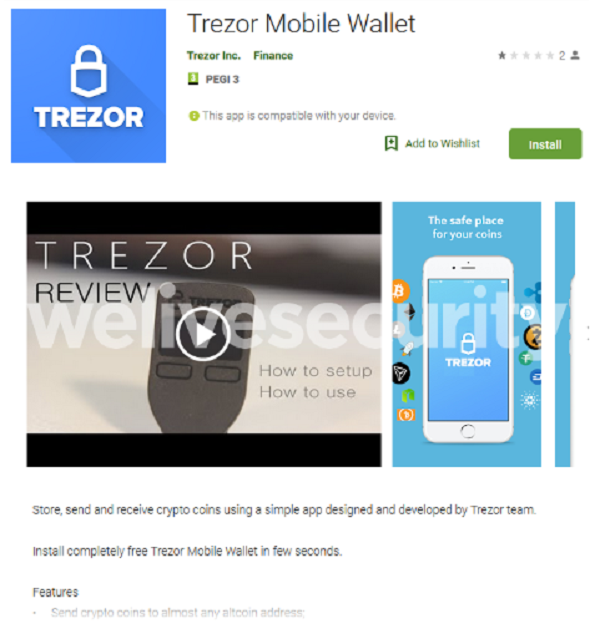

偽ウォレット

偽ウォレットによる詐欺は、仮想通貨業界では深刻な問題となっています。

偽ウォレットは、外観や動作が正規のウォレットと酷似しているため、ユーザーがそれを本物だと誤認することがしばしばあります。ユーザーが誤って偽ウォレットに秘密鍵を入力した場合、その情報は攻撃者に送信されます。攻撃者はその秘密鍵を用いてユーザーのウォレットにアクセスし、仮想通貨を盗むことができます。

具体的な事件としては、2021年には偽の「Trezor」ウォレットアプリがGoogle Playストアに登場し、多数のユーザーが仮想通貨を盗まれるという事件が起きました。このアプリは正規のTrezorウォレットと非常に似ており、ユーザーはこの偽アプリに騙され、秘密鍵を入力してしまったのです。

「Coin Wallet」については、2019年2月7日〜5月5日まで公開され、1000人以上のユーザーがインストールしていました。

この偽アプリはユーザー個々にウォレットのアドレスを与えるように見せかけて、実際はアプリ作成者自身のウォレットアドレスを与え、そこへ通貨を転送させる仕組みをとっていました。

このような偽ウォレットから身を守るためには、ウォレットアプリケーションをダウンロードする際は公式のウェブサイトや公認のアプリストアから行うこと、アプリケーションのレビューや評価を確認すること、開発者の情報を見ることが重要です。

- 仮想通貨関連のサービスは公式サイトからリンクされている場合にのみ信頼する

- アプリケーションのレビューや評価を確認する

- 開発者の情報を見る

- デバイスを常に最新の状態に保つ

秘密鍵の漏洩

秘密鍵の漏洩はウイルスからの攻撃以外にも、身近なところでも起こりうるので注意が必要です。

秘密鍵を記載した紙の紛失

秘密鍵を紙にメモしたり印刷した場合、電子データから完全に分離されているので、セキュリティの観点からは優れています。

一方で、紙という媒体の脆弱性を引き継いでいます。つまり、紙は水濡れ、火災、劣化といった物理的なダメージに非常に弱い一面があります。

さらに、紙は紛失や盗難のリスクにも直面しています。

秘密鍵を含む文書が誤って捨てられたり、放置されたりした場合、それを見つけた人は秘密鍵を用いてウォレットの中の仮想通貨にアクセスし、不正に利用することが可能となります。

こういったリスクから保護するためには、適切なセキュリティ対策が不可欠です。

具体的には、火災や水害から保護するための防水・防火の保存ケースに保管したり、盗難防止のために金庫などの施錠可能な容器に保管するなどの措置が考えられます。

▼おすすめ金庫

秘密鍵のデータが残る機器などの廃棄

デバイス内にあるデータを残したままのパソコンやスマートフォンの廃棄は、仮想通貨の秘密鍵の漏洩につながる危険性があります。

パソコンやスマートフォンを売却、寄付、またはリサイクルする際、データを完全に消去していないと、新たな所有者が秘密鍵にアクセスすることも考えられます。

「削除」や「フォーマット」の機能は、実際にはデータを完全に消去しきれず、残存データの上に新しいデータを上書きするだけです。

特殊なソフトウェアを使用すれば、「削除」や「フォーマット」されたはずのデータを復元することもできます。

復元が可能なデータに秘密鍵が含まれている場合、秘密鍵の情報が第三者に漏洩し、仮想通貨の不正利用につながります。

データを完全に消去するには、「データの完全消去」などのソフトを使ってデータを完全に消すことが必要です。

適切なデータの消去が行われないと、第三者がデバイスを手に入れた時点で秘密鍵の情報が漏洩するリスクが高まります。

▼おすすめソフト

フリーWi-Fiの利用

フリーWi-Fiは多くの場合、暗号化が不十分であったり、暗号化自体が行われていないケースがあります。このような無防備なネットワーク環境下で秘密鍵を送信した場合、第三者に情報を傍受されてしまいます。

また、フリーWi-Fiに接続することでマルウェアに感染するリスクもあります。仮想通貨に関連するマルウェアは秘密鍵の盗難を試みるものもあり、フリーWi-Fiを通じて感染する可能性があります。

このようなリスクを避けるためには、フリーWi-Fiでの仮想通貨の取引は避け、信頼性の高いプライベートなネットワークを利用することが推奨されます。

全ての通信を暗号化するVPNの利用や、定期的なセキュリティチェックを行うことも効果的な対策となります。

ソーシャルエンジニアリング

ソーシャルエンジニアリングとは、ネットワークに侵入するために必要となるパスワードなどの重要な情報を、情報通信技術を使用せずに盗み出す方法です。

その多くは人間の心理的な隙や行動のミスにつけ込むものです。

例えば、仮想通貨の取引方法がわからないとウェブサイトで質問を投稿したとします。そこへ親切な人物を装った攻撃者が、電話で詳しく教えると申し出てきます。

電話のやり取りの中で秘密鍵を口にした瞬間、攻撃者はウォレットにアクセスして仮想通貨を奪っていきます。

秘密鍵はどんなことがあっても他人に教えてはいけません。

アドレスの誤入力による送金ミス

アドレスの誤入力が問題となる背景はブロックチェーンの特性にあります。仮想通貨取引きはブロックチェーン技術により保証された不可逆性(元に戻せない)があります。

銀行であれば振込先を間違えた場合、手続きによって返金もしくはキャンセルが有効となり間違えた分のお金は戻ってきます。

ところが、ブロックチェーンというシステムの上だけで動いている仮想通貨の場合は、銀行のように連絡先が存在しません。

一度送金が完了すると、それを取り消すことは出来ないので十分注意しましょう。

GMOインターネットグループの【GMOコイン】仮想通貨の盗難防止のための安全対策

- 送金前にアドレスのダブルチェック

- 送金前に少額で「送金テスト」をする

送金は慎重に行うのが重要!

秘密鍵や仮想通貨をハードウォレットで管理

ハードウォレットは形が存在しないMetaMask(メタマスク)とは異なり、現実世界に存在する手に持てるウォレットです。

インターネットから切り離されているため、ウェブ上の脅威からハードウォレットの中の秘密鍵や仮想通貨を安全に保管します。たとえハードウェアウォレットがコンピューターに接続されていたとしても、ハッカーは侵入することはできません。

ハードウォレットはユーザーが設定したPINコードにより保護されており、コードなしには秘密鍵にアクセスすることができません。

パソコンと秘密鍵の共有を回避しつ、仮想通貨の取引を行う際には、一度限りの使用が可能なワンタイムパスワード(OTP)を生成し、パスワードにより取引の承認を行います。

万が一ハッカーなどにパスワードが盗まれたとしても、一度使われたパスワードは無効になるため、二度とそのパスワードが使用される心配はありません。

ハードウォレットはLedger Nano Xがおすすめです。

暗号資産を所有しているかどうかは、そのコインの場所で決まるわけではなく、コインへのアクセスの主導権があるかどうかによって決定されます。

Ledger Nano Xなら、コインにアクセスすることができるのは所有者本人のみ(Ledger社ですらアクセス不可能)となります。

Nanoは独立した第三者認証(ANSSI)TBCと独自のオペレーティングシステム(BOLOS)を組み合わせた、唯一のハードウェアウォレットです。

仮想通貨のみに使うパソコンを利用

パソコンは日常的にウェブの閲覧や電子メールのチェック、ソフトウェアのダウンロードなど、さまざまな用途で使用されます。

これらの行為が意図せずマルウェアの感染源となることもあります。マルウェアはパソコン内の情報を盗んだり、システムを不正に操作したりするため仮想通貨取引には大きな脅威となります。

そこで仮想通貨の取引専用のパソコンを用意し、それ以外の活動は別のパソコンで行うことで、マルウェア感染のリスクを大幅に減らすことが可能です。

取引専用のパソコンはウェブ閲覧や電子メールのチェック、ソフトウェアのダウンロードといった行為を避け、仮想通貨の取引以外には使用しないことで、取引の安全性を高めることができます。

セキュリティソフトの使用

セキュリティソフトは不正なアクセス、マルウェア、フィッシング攻撃、スパムといった多様な脅威から、個人のデータや企業の資産を守ります。

仮想通貨の取引きは、攻撃者からの標的となることが多く、強固なセキュリティが必要となります。

こうした脅威に対抗するため、最新のセキュリティソフトを導入し、定期的にアップデートすることが求められます。アップデートはソフトウェアが新しい脅威に対応できるように、必要な改良や修正を施すためのものです。

セキュリティソフトは、コンピュータウイルスやスパイウェアといったマルウェアを検出し、除去することができます。

フィッシング攻撃を防ぐための機能も備えており、不審なウェブサイトやメールを警告する役割を果たします。これらの防御策で、仮想通貨の取引や保管における安全性を高めることが可能となります。

ただし、どんなセキュリティソフトも完璧ではないので、他の対策と併用するのが効果的です。

二段階認証(2FA)の利用

二段階認証(2FA)とは、セキュリティ確保のための認証手法で、一つのアクションだけではなく、二つのステップを必要とする認証方法を指します。

最初のステップはユーザー名とパスワードの組み合わせを入力する認証手段です。このステップだけでは、パスワードが第三者に知られてしまった場合、アカウントを不正に利用されるリスクがあります。

二段階認証(2FA)は、ユーザー名とパスワードを入力した後、次のステップとして特定のデバイス(通常はユーザーが所有するスマートフォン)に一時的な認証コードが送信されます。

コードは一度だけ有効で、次回ログイン時には新たなコードが生成されます。

この一時的な認証コードを入力することで初めてログインが完了します。第三者がパスワードを知っていたとしても、認証コードが送信されるデバイスを所持していなければアカウントにログインすることはできません。

二段階認証はインターネット上で起こり得る、不正ログインやアカウントの乗っ取りを防ぐための方法だといえます。二段階認証を設定しなかった場合、さまざまなリスクにさらされる可能性があります。

特に、パスワードを使い回していた場合は、利用しているコンテンツすべてが危険にさらされているので、パスワードの使い回しを止めることに加え、二段階認証を設定する重要性はさらに高まっているといえるでしょう。

仮想通貨を失った方のクチコミ

妻に仮想通貨盗まれたって話したら仕事しろって言われました。現場からは以上です。

— tool@BCG&N FTゲーマー@RIVALS (@tetu0526) April 4, 2023

今年入って2回仮想通貨盗まれた自分の経験から言わせてもらいます。

— tool@BCG&N FTゲーマー@RIVALS (@tetu0526) April 18, 2023

自己管理型ウォレットと言いますが人類がこれまで自己管理出来た試しがあったでしょうか。

盗まれないように誰かに預かってほしいというニーズで銀行が生まれたんだなって思いました・・・

わたしはビットバンクだけど、パスワードハッキングされて仮想通貨盗まれた。あの日から調子が悪い。

— 汐留くう (@shiodome_shio) October 1, 2019

どなたか助けてください。

— ✨おでん✨ (@gjhgdi) October 16, 2021

不正ログインがあり、ビットコインが盗まれた件で@blockchain に問い合わせするも、一ヶ月たっても返信無し。

英語出来る方だと助かります。

もし、取り戻せた際には出来る限りの報酬を出します。

RTよろしくおねがいします。